Квантование TinyML и устойчивость аудиосистем IoT

Отчет и анонс выступления после Merge Conf о совместном исследовании влияния квантования TinyML на устойчивость аудиосистем персонального IoT.

Меня зовут Максим Князев. На канале я пишу об Интернете вещей, информационной безопасности и технологиях так, чтобы было понятно и полезно. Разбираю Edge AI, стандарты, уязвимости и инструменты безопасной разработки, делюсь практическим опытом и вдохновляющими кейсами.

Отчет и анонс выступления после Merge Conf о совместном исследовании влияния квантования TinyML на устойчивость аудиосистем персонального IoT.

Краткое объяснение концепции CBOM, отличия от SBOM, риски поведенческих атак на зависимости и приглашение на доклад на Merge Conf в Иннополисе.

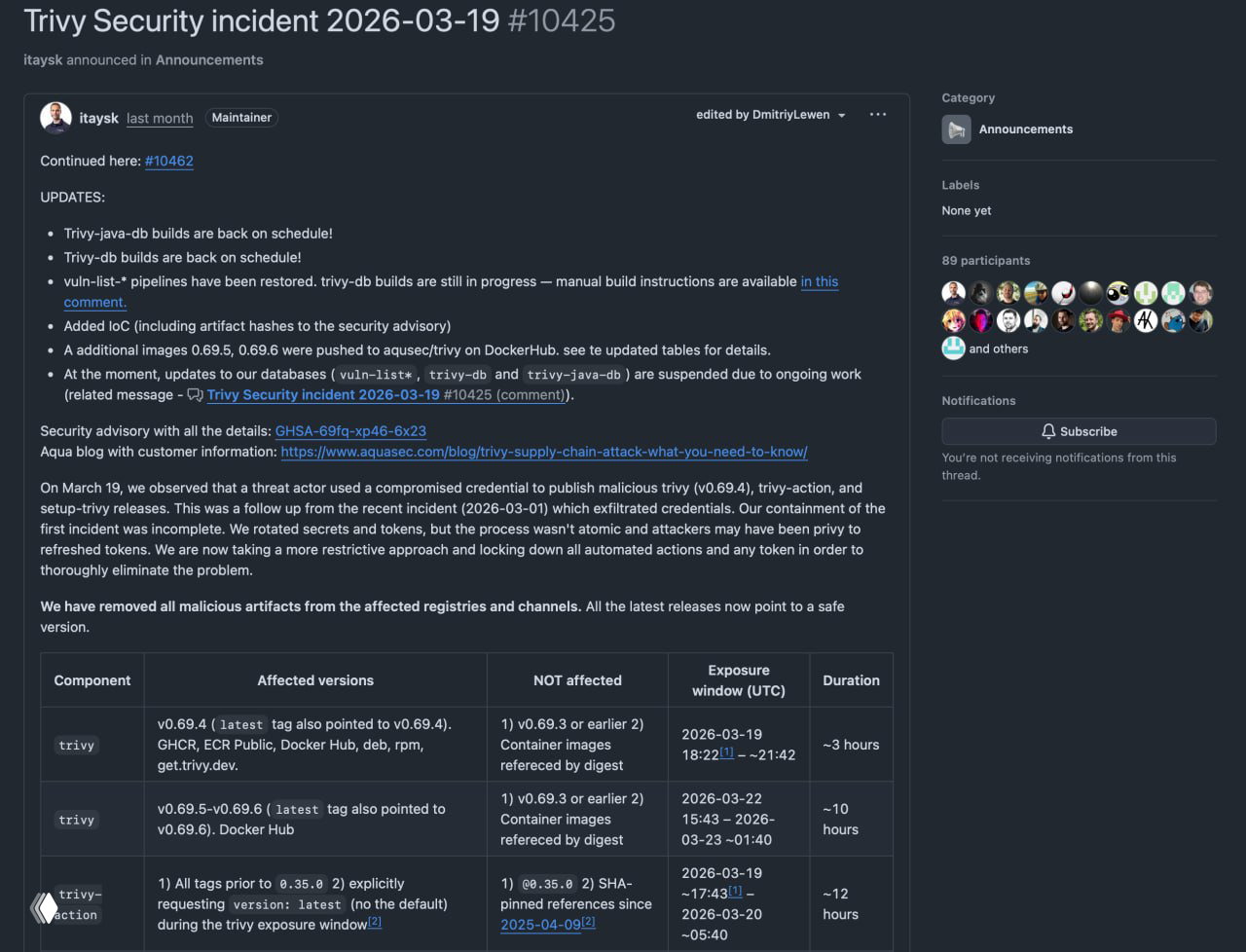

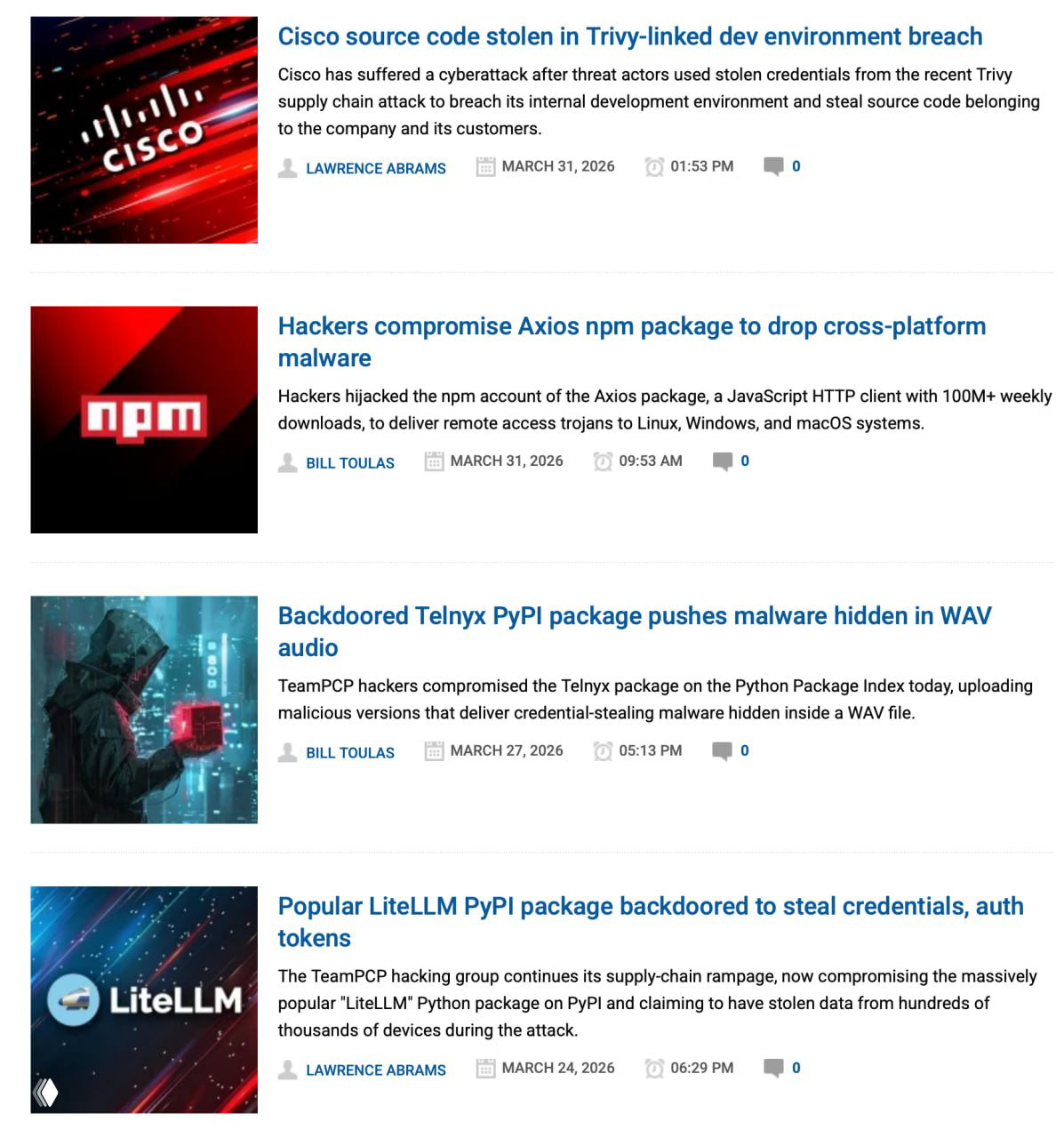

Разбор атаки на SCA-инструмент Trivy: компрометация CI, вредоносный релиз v0.69.4, утечка токенов и распространение CanisterWorm.

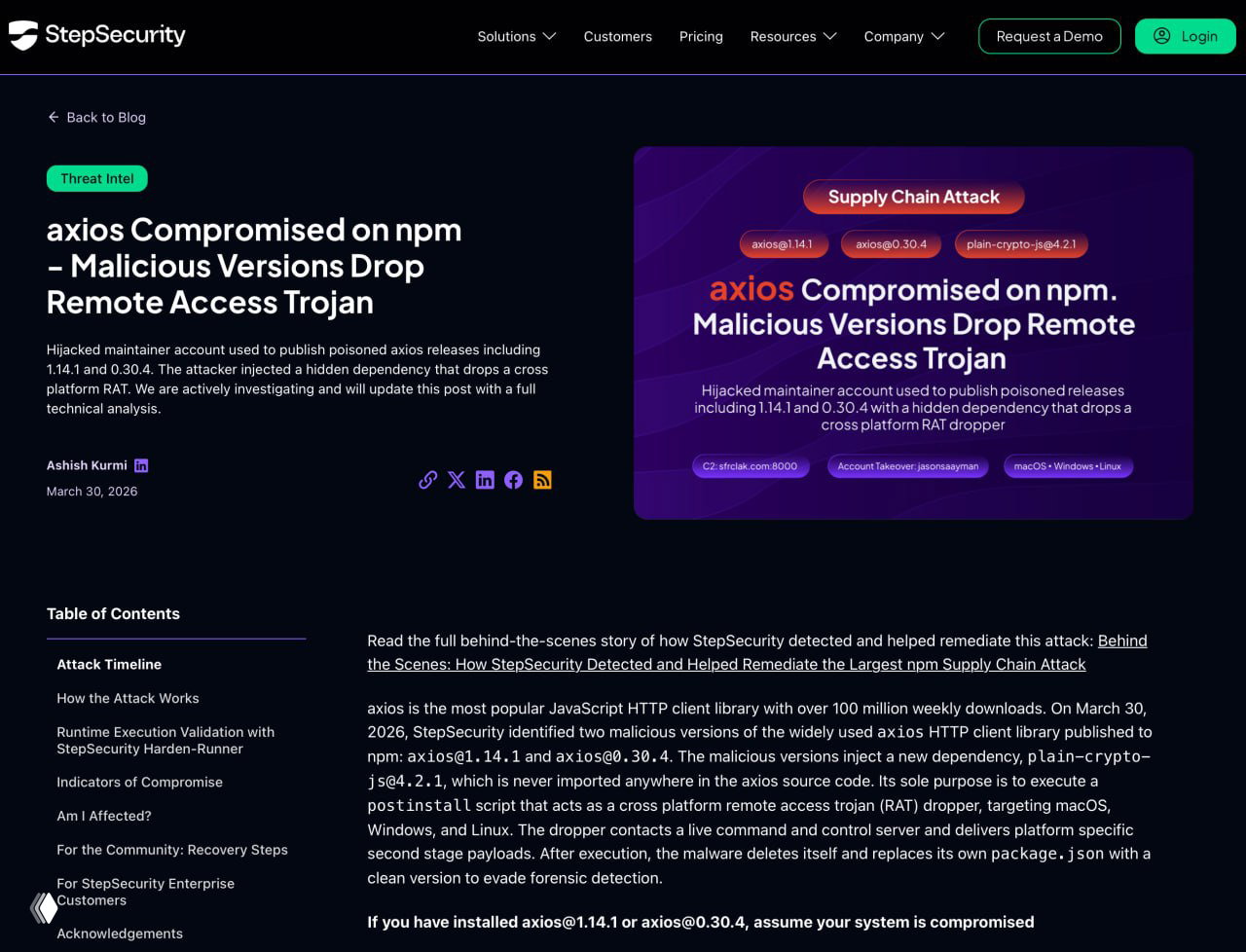

Разбор компрометации axios в npm: зависимость plain-crypto-js@4.2.1 с postinstall, кроссплатформенный RAT и практические рекомендации по защите.

Краткий обзор того, что такое цепочка поставок в IT и ключевые сценарии атак: компрометация зависимостей, аккаунтов, пайплайнов и подрядчиков.

Максим Князев сообщает о запуске notes-knyazev.ru для сбора статей и дублирования постов; объясняет отказ от канала в мессенджере MAX и подписку по email.

Анонс участия в Merge Conf (Иннополис): доклад по CBOM 18 апреля, присутствие на конференции и план прогулок по городу.

Краткий обзор инцидентов с OpenClaw/Moltbot, находки Reuters и анализ угроз для безопасности локально запущенных LLM.

Максим Князев как эксперт на хакатоне Nuclear it hack (МИФИ): в нашей секции участникам предложено сделать локальный сканер секретов и чувствительных данных в коде.

Анонс статьи на Хабре: безопасность цепочки поставок через метафору приготовления кофе — SBOM, CI/CD, зависимости и security by design.

Короткий отзыв о документальном фильме «Как получить доступ ко всему: реверс‑инжиниринг». Премьеры в Кибердоме; доступен на RUTUBE, Ivi и Premier.

Разбор атаки на 120 000 IP‑камер в Южной Корее, схема взлома через дефолтные пароли и базовые рекомендации по защите IoT‑устройств.